Nossos especialistas costumam correr Eles têm medo do Reddit e outros fóruns sobre criminosos mergulham em casas inteligentes e assumem o controle caseiroAssim, interferência em sistemas de segurança ou Bloqueios inteligentes E outras preocupações. Se você deseja aceitar a tecnologia doméstica inteligente, parece o principal obstáculo.

Portanto, procuramos em detalhes como as casas inteligentes poderiam ser “hackeadas”, quem faz isso e como você está em perigo. Enquanto hackers inteligentes em casa pode Sistemas modernos construíram -in garantias e com os hábitos de segurança certos Você não tem nada com que se preocupar. Aqui está o motivo.

Leia mais: Melhores sistemas de segurança doméstica de 2025

Como as casas inteligentes podem – e elas não podem – hackear

Kit de segurança doméstica compacta da Abode.

Primeiro, é improvável que “hackers” ou criminosos cibernéticos específicos sejam digitalizados, digitalizando casas inteligentes vulneráveis usando auxílios perigosos. As faixas de Wi-Fi geralmente não alcançam o suficiente para torná-lo eficaz e, para receitas finas e sujas, isso exigiria grande esforço. Existem algumas mensagens Empresas principais como cassinos são hackeadas Através de dispositivos inteligentes, mas muito poucos deles são alguém tentando fazer 11 casas residenciais no oceano.

Da mesma forma, ladrões que estão interessados em roubo em sua casa não investem no software ou no equipamento necessário para invadir primeiro o bloqueio inteligente. Existem muito poucos casos relatados em que os sistemas de segurança inteligentes são hackeados ou desarmados eletronicamente para um pequeno roubo. A abordagem de baixa tecnologia é mais fácil e mais realista. A maioria está tentando Quebre as janelas não guardadas Ou verifique a porta destrancada. Alguns podem primeiro espionar as famíliasMas isso é tão alta quanto eles têm. Como fazer Casas inteligentes são hackeadas? Aqui estão os caminhos potenciais do ataque e como eles funcionam (ou não).

1. Ataques online automatizados extensos

Esses ataques on -line automáticos de todo o mundo que digitalizaram quase tudo conectado à Internet para ver se as contas podem ser divididas, geralmente com força brutal Hades Esses dispositivos de bombardeiros com bilhões de diferentes tentativas de login na esperança de passar por isso. Em seguida, o ataque infecta o dispositivo e o adiciona à botnet para futuros ataques cibernéticos ou roubo de dados generalizados. O criminoso cibernético humano raramente tenta assumir o controle do seu dispositivo. Esses ataques online em massa são o que criou frequentemente citado Quem? Estude sobre casas inteligentes que enfrentam até 12.000 tentativas de invadir uma semana (Um conseguiu, para a câmera iegeek).

Esse é um motivo importante para proteger sua conta usando senhas atualizadas, mas isso não significa que alguém se concentre intencionalmente em sua casa inteligente ou que a segurança do dispositivo é fraca. Hunt de boti apenas para erros básicos de segurança que eles podem encontrar em qualquer sistema ou conta on -line disponível.

2. Mensagens de phishing

Dados de phishing de senhas, prevenção do conceito vetorial de ataques de hackers. Login e ilustração de senhas

Não é tão comum quanto outros tipos de phishing, mas alguns Phishing e -mail Ou os textos podem fingir vir da sua empresa de segurança inteligente. O fornecimento de dados pessoais, como fazer login na sua conta ou clicar nos links falsos (para o malware projetado para assumir), pode fornecer aos criminosos cibernéticos acesso a dispositivos que, de outra forma, não seriam capazes de alcançar. E até tentativas generalizadas de phishing podem levar os criminosos à sua rede Wi-Fi, através dos quais eles podem encontrar e controlar dispositivos de segurança doméstica conectados.

3. Brecha de dados baseados em dados

Nesse caso, os criminosos cibernéticos usam força bruta e ataques semelhantes a servidores e redes de destino, onde a IoT mantém informações sobre usuários domésticos inteligentes em bancos de dados, incluindo dados de login de conta, dados e endereços pessoais e fotos de câmera armazenadas na nuvem. Esse é um objetivo comum, porque os ladrões de dados podem entreter tantos dados ao mesmo tempo, então você vê as manchetes do principal distúrbio de dados em uma base dolorosamente frequente.

É improvável que os dados roubados levem a um dispositivo doméstico inteligente, mas possam colocar em risco suas contas e alguns criminosos cibernéticos podem tentar usar essas informações, mas podem entrar abaixo.

Leia mais: Um recorde de US $ 12,5 bilhões perdidos no crime na Internet em 2023

4. Monitoramento da comunicação com dados domésticos inteligentes

Somente no início do século 20 do século XX foi encontrado que Internet/Dispositivos Domésticos Inteligentes Ataques do tipo humano Onde os criminosos poderiam espionar pacotes de dados que dispositivos inteligentes enviados de volta à Internet. Os dispositivos inteligentes enviam todos os tipos de dados sobre suas configurações atuais e recebem dados em troca. Com o malware certo, um criminoso cibernético pode potencialmente monitorar esses dados e tentar alterá -los ou bloqueá -los.

Na prática, simplesmente não vai. Os criminosos não podem fazê -lo em uma casa inteligente. Mesmo se fosse esse o caso, a tecnologia de tecnologia de hoje usa procedimentos de criptografia e Protocolos avançados, como fibra Isso é desnecessário. É um exemplo de como a vulnerabilidade assustadora realmente não entra no mundo real.

5. Malware Bluetooth

Este tipo de malware, Como ataques azuisEle entra em uma conexão com a Internet mal segura e recursos Bluetooth para penetrar em outros dispositivos, incluindo telefones e alto -falantes inteligentes. Quando essas vulnerabilidades se tornaram famosos no final de 2010, as empresas atualizaram rapidamente seus procedimentos de segurança e criptografia Bluetooth. Atualmente, não vemos muita vulnerabilidade com base em Bluetooth (Embora alguns apareçam brevemente)E, como ataques humanos no meio, ele não leva a problemas com um lar inteligente.

Quem está tentando invadir sua casa inteligente?

Hackers inteligentes nem sempre são pessoas aleatórias: podem ser funcionários de segurança e, muitas vezes, alguém que você conhece pessoalmente.

Se os ladrões usam o tipo físico de força brutal e os hackers de chapéus negros geralmente estão ocupados em outros lugares que estão tentando invadir casas inteligentes hoje em dia? Você pode fazer isso com culpados comuns.

- Um relacionamento ou conhecido: Muitos “hackers” desagradáveis de uma casa inteligente vêm de relacionamentos, exes, colegas de quarto roubados e outros que já conhecem o login em dispositivos inteligentes ou têm acesso. Eles usam essa abordagem anterior do espião ou causam problemas intencionalmente. Este é um sinal para atualizar todas as senhas de login e talvez relatar uma mensagem policial.

- Um funcionário não confiável da empresa: Muitas violações dos dados de segurança doméstica vêm diretamente da própria empresa, geralmente na forma de um funcionário que diminui através da câmera Como este técnico de ADT. Como na interferência dos conhecidos anteriores, é necessário um pequeno hacking real e o objetivo é geralmente mais prejudicial ou desesperado do que dinheiro.

- Ladrões de dados que querem vender: Esses ladrões estão tentando recrutar tantos dados pessoais, qualquer que seja, de endereços ao login e dados, para que possam vender essas listas nas partes da Internet de Shatier. Esses dados podem ser entregues a outras pessoas que podem tentar usar esses dados para selecioná -los ou vendê -los. Portanto, é importante atualizar suas senhas quando você tiver um aviso de violação de segurança.

- Chantagem potencial: A história diz que os criminosos cibernéticos persistentes estão tentando assumir o controle de câmeras domésticas inteligentes e, em seguida, ameaçam fazer algo se você não os pagar. Eles podem tentar trancá -lo em seu sistema de segurança ou dizer que têm uma ameaça para gravações em vídeo. Isso é algo como um mito urbano: na maioria dos casos, as pessoas mentem sobre hackear e esperam que alguém caia.

- Governo estrangeiro: Entidades apoiadas pelo governo não estão interessadas em espionagem Você Pessoalmente, mas talvez eles desejem coletar o máximo de informações sobre outros países e o comportamento de seus cidadãos. Às vezes, isso pode levar a tentativas de hackear ou segurança: felizmente a FCC atualmente lidera a lista Empresas que são proibidas de vender equipamentos de segurança nos EUA Devido a esse risco (outros países têm listas semelhantes), incluindo Huawei, Dahu e Zte. Verifique essas listas antes de comprar produtos de tecnologia doméstica estrangeira.

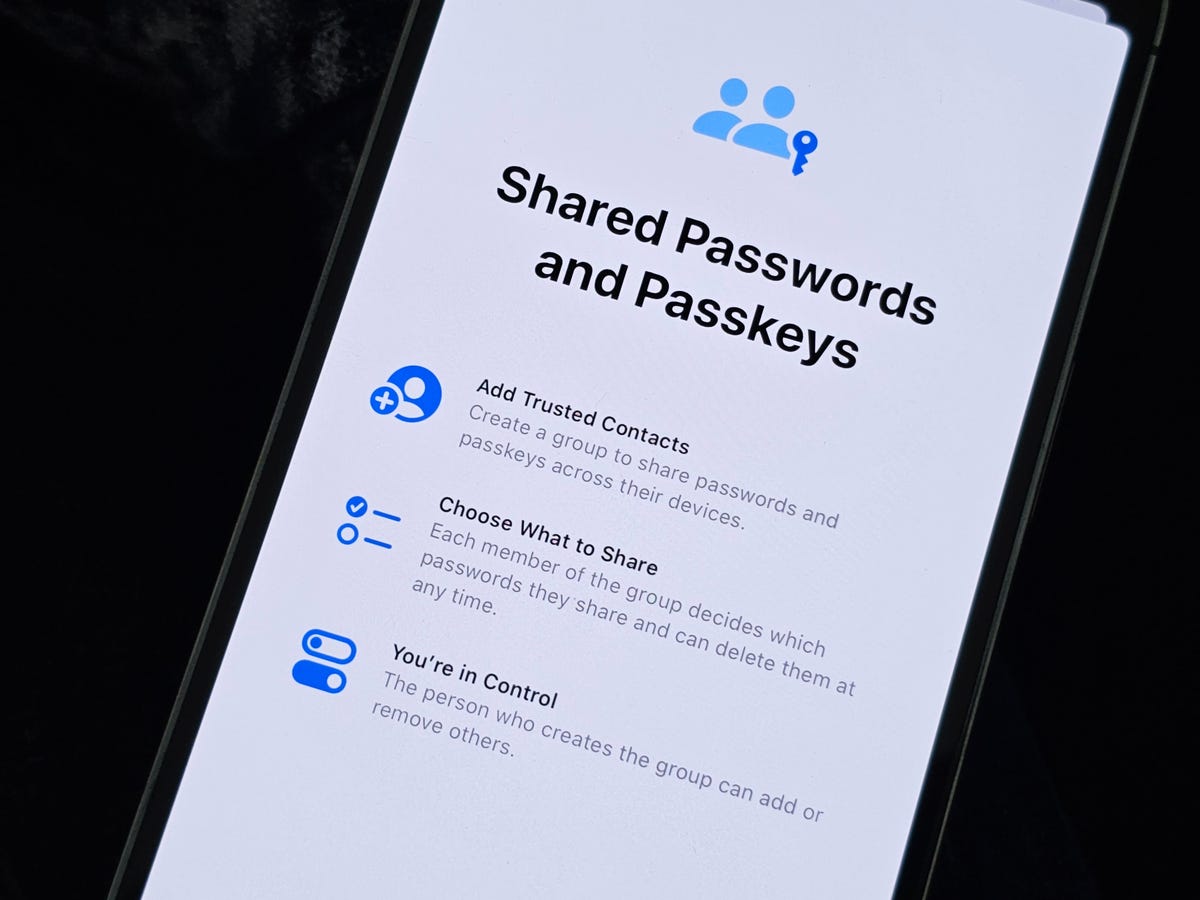

O iOS 17 possui um novo recurso que permite criar um grupo para compartilhamento de senhas e pastes seguros com seus dispositivos.

Como você protege contra possíveis hackers para segurança doméstica?

- Como você pode ver, enquanto ataques altamente direcionados são improváveis, casas inteligentes podem estar sujeitas a tentativas mais amplas de hackers. Felizmente, a grande maioria desses ataques pode impedir os procedimentos básicos de segurança. Aqui estão algumas coisas fáceis que você pode fazer.

- Defina senhas fortes: Longo, complicado senhas Para seus pedidos de dispositivos inteligentes e especialmente o seu roteador Wi-Fi, seu melhor passo contra botnets e outros atacantes on-line. Hoje em dia não pode ser dores de cabeça, especialmente se você Obtenha um bom gerenciador de senhas Isso gera senhas fortes e as armazena para acesso rápido.

- Ativar verificação de dois fatores (TFA) sempre que possível: Mais e mais marcas como anel e piscar, use automaticamente o TFA para proteger contas durante as configurações, o que é uma ótima etapa na direção certa.

- Mas marcas confiáveis que usam criptografia forte: A criptografia de ponta a ponta levará um longo caminho para proteger seus dados. Antes da escolha final do produto de segurança, verifique a política de privacidade e proteção. Arlo, um fabricante popular de equipamentos de segurança doméstica para handymen, tem um sinal saudável Assim como testes de penetração, pesquisa de terceira parte, associação aos padrões da Alliance for Connectivity e detalhes de suas práticas de criptografia.

- Salve seus dados no nível local: Se você está preocupado com o roubo de dados em larga escala, procure um dispositivo de segurança que permita manter os dados fora dos servidores de nuvem e negócios, incluindo as câmeras de segurança LOREX, EUFA e TP-Link. Nesta nota, considere o gerenciamento de câmeras de segurança Longe de mais áreas privadas como o seu quarto.

- Atualize seus dispositivos inteligentes: Mantenha seus aplicativos e firmware constantemente atualizados para corrigir quaisquer problemas. Habilite atualizações automáticas se você não conseguir pensar sobre isso. Se você possui um dispositivo inteligente antigo ou mais antigo, talvez seja hora de considerar substituí -lo por um novo modelo compatível com os mais recentes protocolos, como matéria e fibras.

- Atualize seus dispositivos inteligentes: Preste atenção às suas marcas para proteger casas inteligentes e se elas enfrentarem segurança, vulnerabilidade ou roubo de dados. Siga produtos de alta qualidade de empresas com um bom resultado.

Vamos informá -lo CNET Home Security Se encontrarmos sérios problemas com a segurança da marca e se alguma de nossas empresas recomendadas tiver problemas como são como Acidentes de segurança repetidos de Wyze Isso deu uma olhada nos estrangeiros nas casas de outras pessoas.